Содержание

Вероятнее всего, у вас стоит домашний Wi-Fi или вы живете поблизости от источника раздачи, который отображается в списке доступных сетей на ноутбуке.

Проблема в том, что, если сетевое имя сопровождается SSID (идентификатором беспроводной сети), значит, защита включена, и без пароля или парольной фразы получить доступ к интернету не получится.

Предположим, вы забыли пароль от Wi-Fi или у вас нет великодушных соседей, готовых поделиться своим трафиком. Тогда можно просто зайти в любое кафе с Wi-Fi, заказать себе чашечку кофе и пользоваться условно-бесплатным интернетом. Нужно лишь скачать приложение вроде WiFi-Map (доступно для iOS и Android) и выбрать наиболее подходящее место с бесплатным Wi-Fi среди более двух миллионов отобразившихся точек доступа.

Но есть и другие способы доступа к беспроводной сети, хотя для некоторых из них потребуется немало терпения и усидчивости.

Определяем пароль при помощи командной строки Windows

Этот способ подойдет для восстановления сетевого пароля Wi-Fi (или ключа безопасности сети) только тем, кто уже подключался к Wi-Fi и вводил пароль. Проще говоря, подойдет тем, кто его забыл.

Способ возможен благодаря тому, что на Windows 8 и 10 создается профиль для каждой Wi-Fi сети, к которой пользователь подключается.

Сперва открываем командную строку с правами администратора. Для этого можно прибегнуть к помощи Кортаны, либо ввести в строке поиска «cmd», после чего должен выйти ярлык для запуска командной строки. Щелкаем по нему правой кнопкой мыши и среди дополнительных опций выбираем «Запуск от имени администратора». Откроется черное окошко с белым текстом – строчка со знаком «>» на конце. Что-то вроде этой C:\WINDOWS\system32\>.

Вводим команду:

netsh wlan show profilesВ результате отобразятся профили пользователя, то есть все сохраненные и доступные сети Wi-Fi (или беспроводной локальной сети).

Выбираем профиль, от которого нужно узнать пароль, выделяем и копируем его. В командной строке ниже пишем такую команду:

netsh wlan show profile name=»XXXXXXXX» key=clear

Вместо XXXXXXXX вставляем имя скопированного сетевого профиля. Кавычки нужны, только если оно содержит пробелы.

После выполнения команды ищем раздел «Параметры безопасности» и строчку «Содержимое ключа». Напротив нее и будет забытый пароль или ключ от Wi-Fi.

На ОС Mac открываем поисковой инструмент Spotlight (Cmd+Space) и набираем «терминал» – здешний аналог командной строки. Вставляем в Терминал следующую строчку, заменяя XXXXX на имя сетевого профиля.

security find-generic-password -wa XXXXX

Сбрасываем настройки роутера до заводских

Перед тем как откатить настройки роутера до заводских, следует сначала попытаться войти в интерфейс устройства, откуда без труда можно сбросить забытый пароль.

Этот способ невозможен, если пароль от входа в настройки роутера также забыт. Откат настроек роутера до заводских поможет лишь в том случае, если есть доступ к интернету либо через Wi-Fi (но, как мы уже условились, в нашем случае его нет), либо через сетевой кабель.

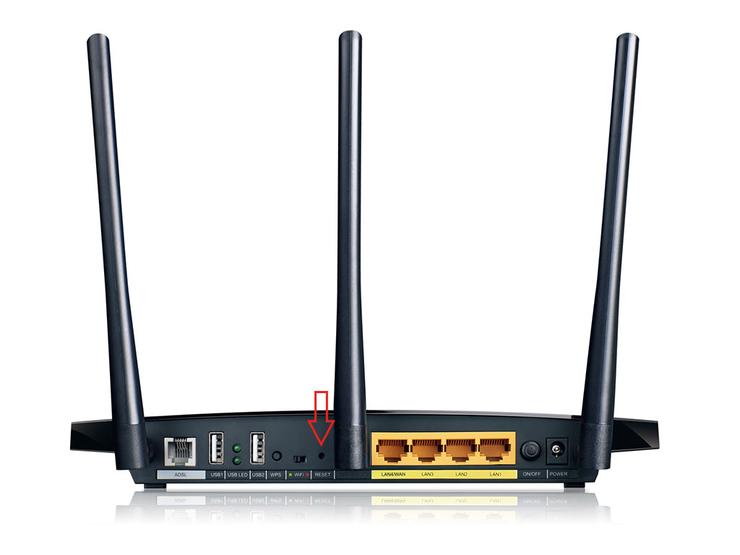

Почти у каждого роутера есть утопленная в корпус кнопка сброса настроек. Нажимать на нее следует разогнутой скрепкой или карандашом, далее следует подождать около 10 секунд, после чего произойдет откат к заводским настройкам.

Перед тем, как воспользоваться этой кнопкой, не лишним будет осмотреть роутер на наличие наклейки от поставщика с паролем беспроводной сети и данными для входа по умолчанию.

После перезагрузки для доступа к настройкам роутера понадобится задать новый пароль (и имя пользователя). Опять же, можно сделать это через веб-интерфейс на ПК, который подключен к роутеру, либо через другое Интернет-соединение, так как после перезагрузки может прерваться связь по Wi-Fi.

Для входа в веб-интерфейс в адресную строку нужно вставить либо 192.168.1.1, либо 192.168.0.1, либо что-то из этой серии. Чтобы определиться с адресом на ПК, подключенном к роутеру, открываем командную строку и пишем «ipconfig» без кавычек. Среди потока появившихся данных ищем строчку «IPv4-адрес», которая должна начинаться с 192.168. Два остальных значения, именуемые октетами, будут включать в себя цифры и числа в диапазоне от 0 до 255. Обратите внимание на третью октету: возможно, это либо 1, либо 0. Четвертая октета зависит от компьютера, через который осуществляется вход в настройки роутера.

Итак, в адресной строке браузера вводим 192.168.x.1, заменяя X, на то значение, которое нашли в командной строке при помощи «ipconfig».

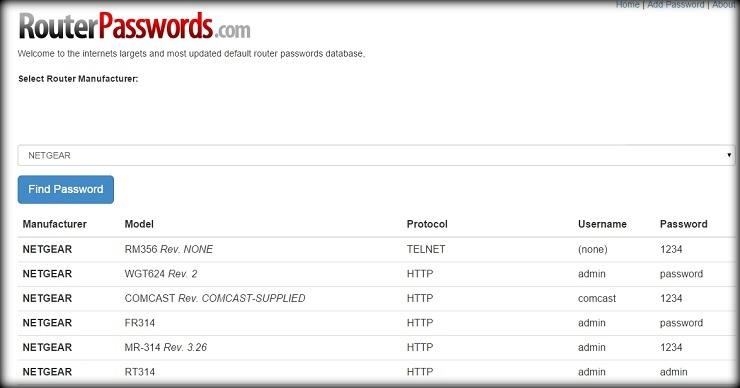

Теперь перед нами должна высветиться форма для ввода имени пользователя и пароля. Чтобы узнать эти данные, можно заглянуть в руководство по эксплуатации, но, предположим, что мы потеряли или выкинули его. Тогда идем на сайт RouterPasswords.com, где хранятся заводские логины и пароли к каждому роутеру.

Но перед этим нам понадобится узнать номер модели роутера, который должен быть указан на самом корпусе. Как правило, большинство производителей выставляют в качестве логина admin, а в качестве пароля – password (пароль). Поскольку многим пользователям лень менять заводские установки на свои, перед перезагрузкой роутера стоит попробовать ввести заданные по умолчанию логин и пароль. (Но мы же не из числа таких ламеров, поэтому, как только получаем доступ к настройкам роутера, сразу меняем пароль.)

После того, как мы зашли в настройки роутера, переходим в настройки Wi-Fi, включаем беспроводную сеть, и задаем надежный, но легко запоминающийся пароль. Мы же не хотим ни с кем делиться нашим трафиком, правильно?

Также стоит учесть, что пароль от Wi-Fi, возможно, придется вводить со смартфона, так что лучше воздержаться от каких-либо особо экзотичных спецсимволов, ввести которые с мобильного устройства не получится.

Взлом пароля

Результаты по поисковому запросу «взлом пароля от wi-fi» и другим похожим ведут на сайты, наполненные ссылками на сомнительные программы, рекламой, ботами, в конце концов, мошенниками. Скачивая программы с таких сайтов, помните, что последствия от их использования лягут целиком и полностью на ваши плечи, особенно это касается пользователей ПК с Windows. Лучше, чтобы этот способ осуществлялся на отдельном компьютере, который не жалко использовать в качестве испытательного полигона. Так как программы для взлома распознаются многими антивирусами как вредоносные и удаляются.

Также для этого дела можно установить вторую ОС, на которой проводить так называемое «испытание на возможность проникновения», а именно проверять безопасность системы с использованием всех возможных способов проникновения и наличие потенциальных уязвимостей. Дистрибутив Kali Linux как раз предназначен для этой цели. Запустить Kali Linux можно либо с диска, либо с USB-флешки, то есть даже без установки. Это бесплатный дистрибутив со всеми необходимыми утилитами для взлома сети. Тем, кого интересует взлом именно Wi-Fi, стоит обратить внимание на дистрибутив Wifislax, который позволяет работать либо в версии Live CD, либо после установки на жесткий диск.

Тем, кому хочется обойтись без установки целой ОС, стоит воспользоваться надежными и проверенными средствами для взлома Wi-Fi.

Программа Aircrack существует уже давно, еще с того момента, когда сеть Wi-Fi была под защитой WEP – слабого алгоритма даже для своего времени, который в 2004 вытеснил WPA. Последняя версия Aircrack-ng преподносится как «набор инструментов для проверки беспроводных сетей», так что эта программа должна быть неотъемлемой частью инструментария любого сетевого администратора. К тому же она пригодится при взломе сетевых ключей доступа под защитой WEP и WPA-PSK.

Для Aircrack-ng есть подробное описание, но сама программа отнюдь не для новичков. Для взлома сети понадобится соответствующий WiFi-адаптер с поддержкой технологии вброса сетевых пакетов. Кроме того, нужно хорошо ориентироваться в командной строке и обладать немалым запасом терпения. Понадобится очень много времени перед тем, как удастся хотя бы приблизиться к расшифровке сетевого ключа доступа, поскольку Wi-Fi-адаптеру и программе Aircrack понадобится собрать огромное количество данных.

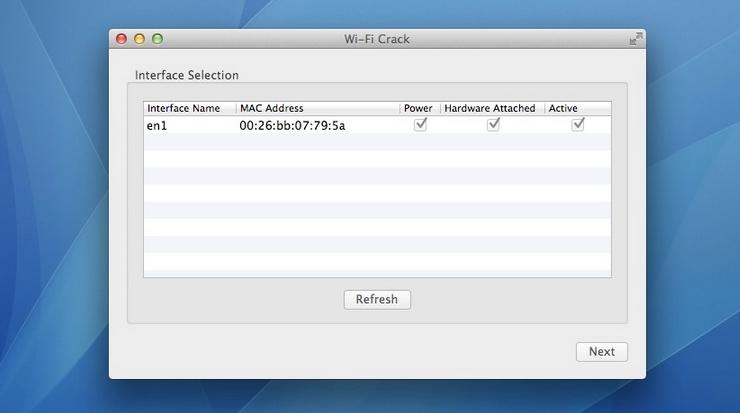

Тем, кому больше нравится графический интерфейс пользователя (ГИП), для ОС Mac выпущена программа KisMAC-ng. Больше известна как «сниффер» для поиска сетей Wi-Fi, но также при наличии подходящего адаптера может взламывать некоторые ключи. Программа далеко не первой необходимости, поскольку сегодня обычные смартфоны и планшеты могу показывать находящиеся неподалеку сети Wi-Fi. Аналогичная программа для взлома на Mac – Wi-Fi Crack. На ОС Mac Aircrack-ng устанавливается через MacPorts – систему, необходимую для установки консольных программ на ОС Mac.

Взлом пароля и кода доступа сети Wi-Fi под более сильной защитой протоколов WPA/WPA2 – действительно сложное занятие.

Reaver-wps – еще одна, как мы считаем, годная для взлома программа. Опять же, только для продвинутых пользователей и тех, кто дружит с командной строкой. Спустя 10 часов прямого подбора пароля Reaver должна выдать пароль…. Однако программа ничего не сможет сделать, если у роутера сильный сигнал и включена защита WPS. Связь по WPS – очень удобная технология, для осуществления которой нужно лишь нажать соответствующую кнопку на роутере, а затем на WiFi-адаптере. После чего устройства свяжутся друг с другом по полностью зашифрованному соединению. Кстати говоря, при взломе Reaver использует уязвимость данного протокола.

Даже если выключить WPS, иногда бывает так, что он отключается не полностью. И все же стоит его выключать, поскольку это единственное, что можно сделать тем, кто опасается взлома своего роутера через Reaver. Либо, как вариант, можно приобрести роутер без поддержки WPS.

А где параметры безопасности?